Jos yrityksen verkkosivu tai sovellus joutuu yhtäkkiä suuren liikennemäärän takia offline-tilaan, se saattaa olla hajautetun palvelunestohyökkäyksen kohteena.

Tällaiset tietoturvahyökkäykset ovat kasvussa ja ne voivat olla tuhoisia yrityksen ja tuotemerkin maineelle, sillä ne aiheuttavat merkittäviä häiriöaikoja verkkosivuille.

Tässä oppaassa pilkomme osiin palvelunestohyökkäyksen yksityiskohdat, miten ehkäistä sellainen, ja mitä tehdä, jos joutuu sellaisen kohteeksi.

Pikalinkit: Palvelunestohyökkäysten FAQ

- Mikä on palvelunestohyökkäys?

- Erilaisia hyökkäystyyppejä

- Ensimmäinen esimerkki palvelunestohyökkäyksestä

- Kuka käynnistää palvelunestohyökkäykset ja miksi?

- Kuka on eniten vaarassa saada palvelunestohyökkäyksen?

- Miten voi estää palvelunestohyökkäykset

- Mitä pitäisi tehdä, jos on palvelunestohyökkäyksen kohteena

- Miten voi tietää, onko tietokone listattu Botnet:iin (ja mitä tehdä)

Mikä on palvelunestohyökkäys?

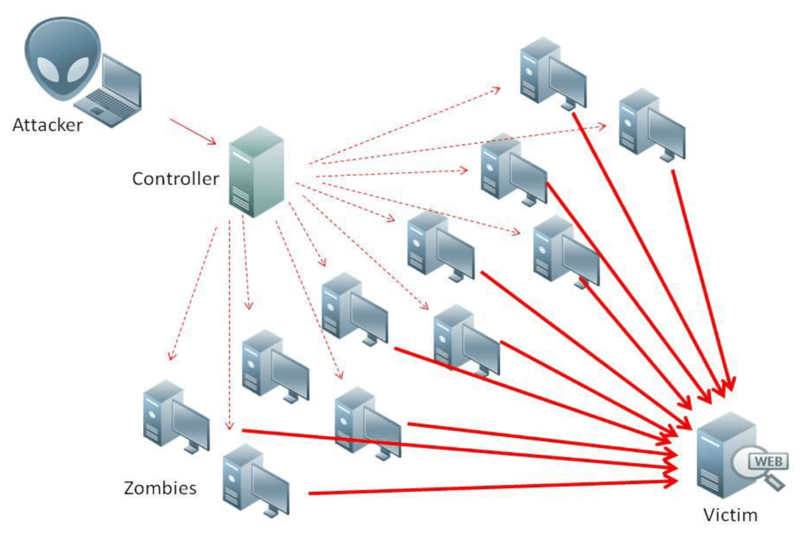

Hajautettu palvelunestohyökkäys

Palvelunestohyökkäys tapahtuu, jos hakkeri lähettää valtavasti liikennettä verkkoon tai palvelimeen, jotta järjestelmä ylikuormittuu ja sen normaali toiminta estyy. Näitä hyökkäyksiä käytetään yleensä kaatamaan väliaikaisesti verkkosivusto tai sovellus, ja ne voivat kestää useita päiviä tai jopa kauemminkin.

Tekniset asiat

Käytämme termiä palvelun esto koska verkkosivusto tai palvelin ei pysty palvelemaan tavallista liikennettä hyökkäyksen aikana.

Ja niitä kutsutaan hajautetuksi palvelun estoiksi koska vihamielinen liikenne on peräisin sadoista, tuhansista tai jopa miljoonista muista tietokoneista. Jos on kyseessä yksittäinen lähde, sitä kutsutaan yksittäiseksi palvelunestohyökkäykseksi.

Botnet:in käyttö

Palvelunestohyökkäykset hyödyntävät Botnet:ia (kokoelma useita tietokoneita tai nettiin kytkettyjä laitteita, jotka on otettu haltuun etänä, käyttäen haittaohjelmaa hyökkäyksen käynnistämiseen. Näitä kutsutaan “zombeiksi”.

Erilaisia hyökkäystyyppejä

Zombiet tähtäävät haavoittuvuuksiin OSI-mallin eri tasoilla, ja ne jaotellaan yleensä kolmeen kategoriaan Cloudflare:n mukaan:

1. Sovellustason hyökkäykset

Sovellustason hyökkäykset ovat hajautettujen palvelunestohyökkäysten yksinkertaisin muoto; ne jäljittelevät tavallisia palvelinpyyntöjä. Toisin sanoen, Botnet:in tietokoneet tai laitteet yrittävät käyttää palvelinta tai verkkosivua aivan kuten tavallinen käyttäjä.

Mutta kun palvelunestohyökkäys skaalautuu, näennäisesti tavallisten pyyntöjen määrä ylittää palvelimen kestokyvyn ja se kaatuu.

2. Protokollahyökkäykset

Protokollahyökkäys käyttää hyväkseen sitä, miten palvelimet prosessoivat dataa voidakseen ylikuormittaa halutun kohteen.

Joissakin protokollahyökkäystyypeissä Botnet lähettää palvelimelle datapaketteja koottavaksi. Sen jälkeen palvelin odottaa varmistusta lähteen IP-osoitteesta, joka ei koskaan saavu. Se saa kuitenkin koko ajan lisää dataa purettavaksi.

Toisissa hyökkäystyypeissä Botnet lähettää datapaketteja, joita ei ole mahdollista koota uudelleen, ylikuormittaen palvelimen resurssit sen yrittäessä tehdä sitä.

3. Tilavuushyökkäykset

Tilavuushyökkäykset ovat saman tyyppisiä kuin sovellushyökkäykset, mutta pienellä erolla. Tässä palvelunestohyökkäyksen muodossa jollakin tavalla suurennetut Botnet-pyynnöt käyttävät palvelimen koko saatavilla olevan kaistanleveyden.

Botnet:it pystyvät joskus esimerkiksi huijaamaan palvelimia lähettämään itselleen valtavia määriä dataa. Se tarkoittaa, että palvelimen täytyy prosessoida datan vastaanotto, kokoaminen, lähetys ja vastaanottaminen uudelleen.

Ensimmäinen esimerkki palvelunestohyökkäyksestä

Vuonna 2000 15-vuotias poika nimeltä Michael Calce teki ensimmäisen tunnetun palvelunestohyökkäyksen, Norton:in mukaan. Hyökkäyksellä kaadettiin väliaikaisesti suuria verkkosivustoja kuten Yahoo, CNN ja eBay, mikä aiheutti yllä näkyvän virhesanoman.

Siitä lähtien tällaiset hyökkäykset ovat olleet kasvussa.

Kuka käynnistää palvelunestohyökkäykset ja miksi?

Vaikka palvelunestohyökkäykset ovat kehittyneet vahvemmiksi ja kehittyneemmiksi, lähes kuka tahansa pystyy suorittamaan tavallisen palvelunestohyökkäyksen. Tavalliset ihmiset voivat maksaa palvelunestohyökkäyksen toimeenpanosta verkkokohteeseen tai mustassa pörssissä. Pahantahtoisten suunnitelmien toteuttamiseksi olemassa olevan Botnet:in pystyy jopa vuokraamaan tai liisaamaan.

Varhaiset palvelinestohyökkäykset kuten ensimmäinen, Michael Calce:n suorittama (toiselta nimeltään Mafiaboy”) tehtiin yksinkertaisesti hakkerointimeriittien takia. Eli ainoastaan siksi, koska hän pystyi.

Mutta yleensä palvelunestohyökkäyksiä tekevät alla kuvaillut henkilöt, ja heidän syynsä tehdä niin

- Yritysten omistajat päästäkseen kilpailijoiden edelle

- Kilpailuhenkiset pelaajatpäihittääkseen vastustajat

- Aktivistitestääkseen käyttäjiä pääsemästä tiettyyn sisältöön

- Trollit suorittaakseen koston kohteeseen

Kuka on eniten vaarassa saada palvelunestohyökkäyksen?

Tavallisella käyttäjällä ei ole paljon pelättävää, sillä suuryritykset ovat pääasiallinen kohde. Palvelunestohyökkäyksen aiheuttaman häiriöajan tuloksena ne voivat potentiaalisesti menettää miljoonia tai biljoonia euroja. Myös pienemmät yritykset voivat kärsiä merkittävästi.

On tärkeää, että kaikki verkossa olevat organisaatiot ovat täysin valmistautuneita mahdolliseen palvelunestohyökkäykseen kaikkina aikoina.

Miten voi estää palvelunestohyökkäykset

Vihamielistä hyökkääjää ei voi estää lähettämästä epäaitoa liikennettä palvelimille, mutta kuormitukseen voi valmistautua etukäteen.

1. Huomaa se alkuvaiheessa valvomalla liikennettä

On tärkeää saada hyvä käsitys siitä, mikä on normaali, matala ja suuri määrä liikennettä organisaatiossasi, kertoo Amazon Web Services.

Jos tietää liikenteen ylärajan, voi asettaa määrärajoitteen. Se tarkoittaa, että palvelin hyväksyy vain niin monta pyyntöä kuin se pystyy käsittelemään.

Ajantasainen tieto liikennesuuntauksista auttaa myös tunnistamaan ongelman nopeasti.

Kannattaa myös varautua liikennemäärien kasvuun, jotka johtuvat kausivaihteluista, markkinointikampanjoista ja muista. Joskus suuri määrä tavallista liikennettä (esimerkiksi sosiaalista mediasta lähtöisin oleva viraalilinkki) voi aiheuttaa vastaavan palvelimen kaatumistapauksen. Ja vaikka liikenne tulisi tavanomaisesta lähteestä, häiriöaika voi silti tulla yritykselle kalliiksi.

2. Hanki lisää kaistanleveyttä

Kun tietää tarvitsemansa palvelinkapasiteetin, perustuen tavanomaiseen ja suureen liikennemäärään, sitä kannattaa hankkia sen verran ja enemmän. Sitä, että hankkii enemmän kaistanleveyttä kuin oikeastaan tarvitsee, kutsutaan “ylivarusteluksi”.

Sen ansiosta palvelunestohyökkäyksen tapahtuessa saa enemmän aikaa ennen kuin verkkosivu, palvelin tai sovellus ylikuormittuu täysin.

3. Käytä sisällön jakeluverkkoa (CDN)

Palvelunestohyökkäyksen tavoitteena on ylikuormittaa hostaukseen käytetty palvelin. Siinä tapauksessa yksi ratkaisu on säilyttää data useilla palvelimilla ympäri maailmaa.

Juuri näin sisällön jakeluverkko tekee.

Nopeamman suorituskyvyn takaamiseksi sisällön jakeluverkot palvelevat verkkosivustoja tai dataa palvelimilta, jotka ovat kutakin käyttäjää lähinnä. Sellaisen käyttäminen tarkoittaa myös sitä, että verkkosivusto tai data on vähemmän haavoittuvainen hyökkäyksen sattuessa, sillä jos yksi palvelin ylikuormittuu, toimintakykyisiä palvelimia on yhä monta jäljellä.

Mitä pitäisi tehdä, jos on palvelunestohyökkäyksen kohteena

Nykypäivän palvelunestohyökkäykset ovat niin kehittyneitä ja vahvoja, että voi olla erittäin vaikeaa selvittää ne itse. Sen takia paras puolustus hyökkäystä vastaan on asettaa alusta lähtien oikeat ennaltaehkäisevät toimenpiteet.

Mutta jos on hyökkäyksen kohteena ja palvelin on offline-tilassa juuri nyt, on muutamia asioita, joita pystyy tekemään:

1. Hanki nopeasti suojaavat toimenpiteet

Jos on hyvin tietoinen siitä, miltä tavallinen liikenne näyttää, pitäisi pystyä tunnistamaan palvelunestohyökkäys suhteellisen nopeasti.

Huomaat, että epäilyttävän näköisistä lähteistä peräisin olevia palvelinpyyntöjä tai verkkoliikennettä on valtava määrä. Saattaa olla, että aikaa on silti jonkin verran ennen kuin palvelin kokonaan ylikuormittuu ja kaatuu.

Aseta määrärajoite niin nopeasti kuin mahdollista ja vapauta lisää tilaa poistamalla palvelinlokit.

2. Soita hosting-palveluntarjoajalle

Jos joku muu omistaa ja ylläpitää dataa pyörittävää palvelinta, ilmoita heille heti hyökkäyksestä.

He saattavat pystyä tekemään liikenteelle “Blackhole” -toimenpiteen kunnes hyökkäys laantuu, tarkoittaen että kaikki saapuvat palvelinpyynnöt jätetään huomiotta, olivat ne sitten tavallisia tai vihamielisiä pyyntöjä. On palveluntarjoajan omien etujen mukaista tehdä näin, jotta muiden asiakkaiden palvelimet eivät nekin kaadu.

Sen jälkeen he todennäköisesti reitittävät liikenteen uudelleen ”puhdistajan” kautta, jotta vihamielinen liikenne suodattuu pois ja tavalliset palvelinpyynnöt pääsevät läpi.

3. Soita asiantuntijalle

Jos on laajamittaisen hyökkäyksen kohteena eikä verkkosivulla tai sovelluksella ole varaa olla poissa linjoilta, kannattaa harkita yhteydenottoa palvelunestohyökkäysten lieventämisen asiantuntijoihin.

He voivat uudelleenohjata liikenteen omille suuritehoisille palvelimilleen, jotka pystyvät käsittelemään kuormituksen, ja sen jälkeen he yrittävät puhdistaa vihamieliset pyynnöt pois.

4. Odota

Ammattilaisen palkkaaminen verkkoliikenteen uudelleenreitittämiseen ja puhdistamiseen on kallista.

Suurin osa palvelunestohyökkäyksistä on ohi muutamassa päivässä (tosin vakavammissa tapauksissa ne saattavat kestää kauemmin), joten on aina mahdollista myös hyväksyä tappiot, ja valmistautua seuraavaan kertaan paremmin.

Miten voi tietää, onko tietokone listattu Botnet:iin (ja mitä tehdä)

Jos olet yksittäiskäyttäjä, on mahdollista että tietokoneesi on tietämättäsi värvätty Botnet:iin.

Merkit

Voi olla, että sitä ei heti huomaa, mutta on olemassa muutamia merkkejä laitteen mahdollisesta vihamielisestä taustatoiminnasta, kuten:

- Säännölliset kaatumiset

- Pidemmät latausajat

- Oudot virhesanomat

Mitä sille pitäisi tehdä

Jos tietokone käyttäytyy mielestäsi oudosti, on parasta toimia. Joudut asentamaan ja suorittamaan säännölliset virustarkistukset käyttämällä luotettavaa virustorjuntaohjelmaa, kuten näitä joita suositellaan Windows:ille, Mac:ille, ja Linux:ille.

Täystarkistuksen pitäisi pystyä näyttämään, jos haittaohjelmia löytyy koneesta. Useimmissa tapauksissa virustorjuntaohjelma pystyy poistamaan viruksen. Nopea online-virustarkistus ei haittaa myöskään.

Muista, että koskaan ei kannata ladata sähköpostien liitteitä tai verkkotiedostoja ellei tiedä täsmälleen mitä ne ovat, ja mistä ne ovat peräisin. Ne

phishing attempts saattavat asentaa laitteelle tietämättäsi haittaohjelmia.

Ole varautunut

Organisaation tulisi olla varautunut ja kykenevä käsittelemään paljon suurempia verkkoliikenteen määriä ja palvelinpyyntöjä kuin mitä sen oikeastaan tarvitsisi. Ihan vain turvallisuuden tähden.

Paras mahdollinen ratkaisu palvelunestohyökkäyksien ehkäisemiseksi on asentaa

kunnollinen virustorjuntaohjelma suojaamaan haittaohjelmien vaaroilta. Sisällön jakeluverkon ja tavalliseen liikennemäärään perustuvan määrärajoitteen käyttäminen on toinen hyvä ennaltaehkäisevä toimenpide.

Ennaltaehkäisy on parempi vaihtoehto kuin korjaaminen, sillä kun palvelunestohyökkäys on käynnissä ja palvelin on offline-tilassa, sen saaminen takaisin normaalitilaan voi olla hintavaa –– verkkosivujen häiriöaika voi vaikuttaa sekä yrityksen myyntiin että maineeseen. Joten kannattaa varmistaa, että yrityksesi on varautunut kaikenlaisiin hyökkäyksiin kaikkina aikoina.